[pwnable] basic_exploitation_002

[pwnable] basic_exploitation_002

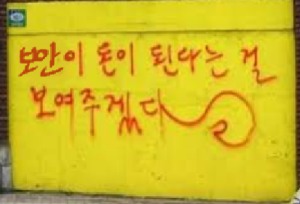

이 문제는 서버에서 작동하고 있는 서비스 (basic_exploitation_002)의 바이너리와 소스 코드가 주어집니다. 프로그램의 취약점을 찾고 익스플로잇해 셸을 획득한 후, "flag"파일을 읽으세요.Explanation일단 문제 파일을 받아보고 소스코드를 확인하니 printf 문이 조금 이상하게 작성되어 있다는 것을 확인할 수 있다. 문자열을 출력할 때 서식지정자 없이 바로 buf을 출력한다. 바로 buf을 출력하는 것이 무엇이 문제일까? ➡️ 이러한 코드는 Format String Bug를 만들 수 있다. 즉 buf의 값을 우리가 마음대로 정할 수 있다면 포맷 문자를 넣어버려 우리가 원하는 값을 출력할 수 있다는 뜻! 다운로드한 파일을 압축 해제하고 실행해 보자../basic_exploiatio..

WARGAME/dreamhack

2024. 5. 5. 23:28

공지사항

최근에 올라온 글

최근에 달린 댓글

- Total

- Today

- Yesterday

링크

TAG

- picoctf

- three thieves threw trumpets through trees

- forensicscontest

- findandopen

- dreamhack

- pwnable

- 원래 의미가 없는 것들도…

- picoctf2021

- cyber talents

- 이 파일에서 플래그를 찾아라!

- 내 친구는 이것이 특별한...

- 우리는 이 파일에 플래그를...

- 저희는 디스크 이미지를 찾았습니다.

- find key(butterfly)

- picoctf 2023

- Forensics

- cryptohack

- CTFd

- 사진 속에서 빨간색이…

- ctf-d

- defcon#21

- 호레이쇼가 플래그를 보며…

- picoctf2022

- basic_exploitation_002

- ctf문제풀이

- tommy는 프로그램을 작성했습니다.

- CTF

- puzzle #1: ann’s bad aim

- Digital Forensics

- picoctf2019

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 |

글 보관함